10/09: 2001/1/31

2001/01/31

気がつけば、1月も終わりなんですね。

なんだかんだで、原稿はまだ終わってないし。

ひとまず、今日は、セキュリティー講座です。

本当に、法律もどんどんできているし

分野としても、これからどんどん発展していく分野ですよね。

そうそう、NessusとかSniffitとかを久しぶりに使ってみたのですが

最近は、23番ポートを使っているだけで真っ赤なセキュリティホールとして

表示されるのですね。そんな時代なのでしょうか。

それと現在ゲームの開発もしています。

恋愛シミュレーションなのですが冬のコミケまでに

間に合えばと思います。 With美紗さんと会社のヒトさん。

開発中の画面にょ

いけりりはシステム&シナリオ担当です。

本当に、CGがすごいので恥ずかしいシナリオになって困ってしまいます。

まさに某サ●ラ大戦状態では。。。ウサッウサッ。

そして、AIBO欲しい状態が相変わらず爆発しています。

いろいろと調べてみると、アメリカのコミュニティがAIBOの

使う無線LANのプロトコルの内容を解析していて

おおー。これでJavaでAIBOが操れるとさらに魅力が爆発。

本当に買ってしまったら。ごめんなさい

PowerBookG4のコンボドライブへのアップグレードサービスを 申し込みました。

かなり人気があるのか、というか、スロットインタイプのDVD+CDRWというのは

数が少ないからなのか?待たされることになりました。とりあえず受け付けは完了です。

そして、りり妹にきてもらっていろいろと作業も進めています。

そんな感じで、あっと言う間過ぎてしまった1月でした。

大阪行きたいです!!いかやきまた食べたいよぉ

Comptia Network+ バージョン2 改定試験レポート

ちょっとレポート@2002/02/10

アメリカのComptiaのNetwork+がバージョンアップして改定された

新試験を受験してきました。780/900(87%)で合格してきましたが

まだ英語版です。今年の春に日本語版が スタートする予定です。

新しい視点は、バーチャルLAN、ギガビットイーサネット、無線LAN

また、積極的にLinuxやLinuxのネットワーキングの話題が多かったのが印象です。

問題の数は72問題、試験時間は1時間ちょっとです。

シミュレーションのようなシナリオのある問題が多いので

受験される方は 気をつけてくださいにょ。

いけりり★OSPFについて

ルーティングプロトコルのうち、OSPF(オープンショーテストパスファースト)は

ルーターが自動的に経路情報を交換してくれる

ダイナミックルーティングプロトコルでIGPのひとつです。

このうち、OSPFはリンクステート型ですので、一定間隔で

LSAパケット交換して経路情報を代表ルーターが集めています。

代表ルーターは自分のエリアだけに経路情報を渡すので

OSPFの場合には、経路表が集約されます。

また、 LSAにはパラメーターを持たせることから

管理者の立場に立った経路の設定ができます。

さてさて、掲載遅れてごめんなさい。

アライドテレシスのレイヤー3スイッチ「CenterCOM8624XL」3台を使って

OSPFルーティングをさせた際の経路表です。。。

Manager > show ip route

IP Routes

-------------------------------------------------------------------------------

Destination Mask NextHop Interface

Age

DLCI/Circ. Type Policy Protocol Metrics

Preference

-------------------------------------------------------------------------------

192.168.1.0 255.255.255.0 192.168.101.254 vlan101

96

- remote 0 ospf-Intra 3

10

192.168.1.0 255.255.255.0 192.168.100.1 vlan100

971

- direct 0 static 1

60

192.168.2.0 255.255.255.0 192.168.101.254 vlan101

83

- remote 0 ospf-Intra 3

10

192.168.3.0 255.255.255.0 192.168.101.254 vlan101

74

- remote 0 ospf-Intra 3

10

192.168.4.0 255.255.255.0 192.168.101.254 vlan101

63

- remote 0 ospf-Intra 3

10

192.168.5.0 255.255.255.0 0.0.0.0 vlan3

971

- direct 0 interface 1

0

192.168.5.0 255.255.255.0 0.0.0.0 vlan3

196

- remote 0 ospf-Intra 1

10

192.168.6.0 255.255.255.0 0.0.0.0 vlan4

971

- direct 0 interface 1

0

192.168.6.0 255.255.255.0 0.0.0.0 vlan4

167

- remote 0 ospf-Intra 1

10

192.168.7.0 255.255.255.0 0.0.0.0 vlan6

971

- direct 0 interface 1

0

192.168.7.0 255.255.255.0 0.0.0.0 vlan6

151

- remote 0 ospf-Intra 1

10

192.168.8.0 255.255.255.0 0.0.0.0 vlan5#

971

- direct 0 interface 1

0

192.168.9.0 255.255.255.0 192.168.101.254 vlan101

24

- remote 0 ospf-Intra 2

10

192.168.9.0 255.255.255.0 192.168.101.254 vlan101

971

- direct 0 static 1

60

192.168.10.0 255.255.255.0 192.168.101.254 vlan101

15

- remote 0 ospf-Intra 2

10

192.168.11.0 255.255.255.0 192.168.101.254 vlan101

4

- remote 0 ospf-Intra 2

10

192.168.100.0 255.255.255.0 0.0.0.0 vlan100

971

- direct 0 interface 1

0

192.168.100.0 255.255.255.0 0.0.0.0 vlan100

684

- remote 0 ospf-Intra 1

10

192.168.101.0 255.255.255.0 0.0.0.0 vlan101

971

- direct 0 interface 1

0

192.168.101.0 255.255.255.0 0.0.0.0 vlan101

689

- remote 0 ospf-Intra 1

10

192.168.102.0 255.255.255.0 192.168.101.254 vlan101

684

- remote 0 ospf-Intra 2

10

-------------------------------------------------------------------------------

CDP(Cisco Discovery Protocol)について

CDPはシスコのルーター同士でインターフェースや機器情報を

交換するベンダ独自のプロトコルだよ。

シスコ製品は、製品を起動したときや、IOSからコマンドを入れたときなど、CDPを使って

ネットワーク上にある他のシスコ製品を探すことができるよ。

これはCDP(Cisco Discovery Plotocol)をつかうよ。

宛先のEthernetアドレスは01:00:0c:cc:cc:cc(cを詰めているところがシスコだよね)

これに802.3>802.2LLCという形でカプセリングをするよ。

もちろんLLCヘッダーの組織コードはCisco (0x00000c)だよ。

それからCDPのパケットが追加されていますにょ。

つながっているインターフェースのIPアドレスやルーティング、スイッチングの種類

そして機種情報やIOSのバージョンなんかがするかされています。

私がCisco2514のAUIポートでキャプチャーしたCDPパケットを掲載するので、

参考にしてみてくださいね。

Frame 1 (300 on wire, 300 captured)

Arrival Time: Feb 7, 2002 12:12:37.020761000

Time delta from previous packet: 0.000000000 seconds

Time relative to first packet: 0.000000000 seconds

Frame Number: 1

Packet Length: 300 bytes

Capture Length: 300 bytes

IEEE 802.3 Ethernet

Destination: 01:00:0c:cc:cc:cc (01:00:0c:cc:cc:cc)

Source: 00:10:7b:81:b8:db (Cisco_81:b8:db)

Length: 286

Logical-Link Control

DSAP: SNAP (0xaa)

IG Bit: Individual

SSAP: SNAP (0xaa)

CR Bit: Command

Control field: U, func = UI (0x03)

000. 00.. = Unnumbered Information

.... ..11 = Unnumbered frame

Organization Code: Cisco (0x00000c)

Protocol ID: 0x2000

Cisco Discovery Protocol

Version: 1

TTL: 180 seconds

Checksum: 0xe725

Device ID: Router

Type: Device ID (0x0001)

Length: 10

Device ID: Router

Addresses

Type: Addresses (0x0002)

Length: 17

Number of addresses: 1

IP address: 172.16.2.1

Protocol type: NLPID

Protocol length: 1

Protocol: IP

Address length: 4

IP address: 172.16.2.1

Port ID: Ethernet1

Type: Port ID (0x0003)

Length: 13

Sent through Interface: Ethernet1

Capabilities

Type: Capabilities (0x0004)

Length: 8

Capabilities: 0x00000001

.... .... .... .... .... .... .... ...1 = Performs level 3 routing

.... .... .... .... .... .... .... ..0. = Doesn't perform level 2 transparent bridging

.... .... .... .... .... .... .... .0.. = Doesn't perform level 2 source-route bridging

.... .... .... .... .... .... .... 0... = Doesn't perform level 2 switching

.... .... .... .... .... .... ...0 .... = Doesn't send or receive packets for network-layer protocols

.... .... .... .... .... .... ..0. .... = Forwards IGMP Report packets on nonrouter ports

.... .... .... .... .... .... .0.. .... = Doesn't provide level 1 functionality

Software Version

Type: Software version (0x0005)

Length: 212

Software Version: Cisco Internetwork Operating System Software

IOS (tm) 2500 Software (C2500-I-L), Version 11.2(23), RELEASE SOFTWARE (fc1)

Copyright (c) 1986-2000 by cisco Systems, Inc.

Compiled Thu 06-Jul-00 14:24 by torowe

Platform: cisco 2500

Type: Platform (0x0006)

Length: 14

Platform: cisco 2500

バーチャルLANについて

スイッチングハブの中に、ブロードキャストドメインを複数作ってしまうことを

バーチャルLANっていうよ。これにはいくつか方法があって

1.ポートベース

2.タグVLAN(IEEE802.1Q)

3.IPルーティング

による方法があるよ。ここでは、イーサネットフレーム単位で

ブロードキャストドメインを分割するIEEE802.1QタグVLANを説明するよ。

タグVLANは、イーサネットフレームのEtherタイプフィールドに

TPID(0x8100)と呼ばれる特別な値をつけるよ

それから2バイトのブロードキャストドメインを指定する

VLANIDという名札(=タグ) をつけるよ。

ここでは、私がアライドテレシスのギガビットレイヤ2スイッチでキャプチャした

VLANのタグフレームの内容を掲載するよ。

これはWindowsのPingコマンドを使ってもらったうちの1つのパケットだよ。

本当はただの32文字のICMPエコー要求なんだ。

でもでも、フレームのEtherタイプの値を見てよ。

8100のTPIDがついているよね。

そして、2バイトの値でVLANIDが指定されているよ。

さらに、Priorityフィールドもついているよね。

これはEthernetフレームベースのQoS(IEEE802.3p)で使われるにょ。

Frame 1 (74 on wire, 74 captured)

Arrival Time: Feb 7, 2002 11:05:11.763484000

Time delta from previous packet: 0.000000000 seconds

Time relative to first packet: 0.000000000 seconds

Frame Number: 1

Packet Length: 74 bytes

Capture Length: 74 bytes

Ethernet II

Destination: 00:e0:18:02:08:96 (Asustek_02:08:96)

Source: 00:e0:18:02:09:72 (Asustek_02:09:72)

Type: IP (0x0800)

Internet Protocol, Src Addr: 192.168.1.1 (192.168.1.1), Dst Addr: 192.168.1.6 (192.168.1.6)

Version: 4

Header length: 20 bytes

Differentiated Services Field: 0x00 (DSCP 0x00: Default; ECN: 0x00)

0000 00.. = Differentiated Services Codepoint: Default (0x00)

.... ..0. = ECN-Capable Transport (ECT): 0

.... ...0 = ECN-CE: 0

Total Length: 60

Identification: 0x6e79

Flags: 0x00

.0.. = Don't fragment: Not set

..0. = More fragments: Not set

Fragment offset: 0

Time to live: 128

Protocol: ICMP (0x01)

Header checksum: 0x48f0 (correct)

Source: 192.168.1.1 (192.168.1.1)

Destination: 192.168.1.6 (192.168.1.6)

Internet Control Message Protocol

Type: 8 (Echo (ping) request)

Code: 0

Checksum: 0xc0fc (correct)

Identifier: 0x0400

Sequence number: 88:5f

Data (32 bytes)

0000 61 62 63 64 65 66 67 68 69 6a 6b 6c 6d 6e 6f 70 abcdefghijklmnop

0010 71 72 73 74 75 76 77 61 62 63 64 65 66 67 68 69 qrstuvwabcdefghi

スパニングツリーについて

ううぅ。スイッチングハブで、ループを作ってしまったにょー。

スイッチこわれたにょー。(再起動すれば大丈夫だよ)

こんな時、なんでスイッチングハブでループだって

分かってくれないんだろうって思うよね。

そして、スイッチングハブだってDNSサーバーやメールサーバーや

WWWサーバーみたいに冗長構成をとって、信頼化設計をしたいよね。

そんな時、スパニングツリーを導入すればもう安心

デフォルトで2秒に1回送信されるBPDU(Bridge Protocol Data Unit)パケットが

ループを検出して、管理者のやりたいようにポートをブロックしてくれるよ。

ここでは、アライドテレシスのギガビットイーサネットスイッチにおいて

トランク(100BASE-TX)接続(RJ-45*8:帯域1600Mbps)と

ギガビット(1000Base-SX)接続(SC:帯域2000Mbps)との間で

スパニングツリーのデフォルトのドメインを作って、そこを流れる

BPDUフレームをキャプチャーしてみたよ。

ルートブリッジを中心として、木構造のデータベースが作成されて

リンクの状態に応じてトポロジーが変化するよ。

Frame 1 (60 on wire, 60 captured)

Arrival Time: Feb 6, 2002 17:42:45.047379000

Time delta from previous packet: 0.000000000 seconds

Time relative to first packet: 0.000000000 seconds

Frame Number: 1

Packet Length: 60 bytes

Capture Length: 60 bytes

IEEE 802.3 Ethernet

Destination: 01:80:c2:00:00:00 (01:80:c2:00:00:00)

Source: 00:30:84:10:7a:6f (ALLIED_10:7a:6f)

Length: 38

Trailer: 00000D0A51756974

Logical-Link Control

DSAP: Spanning Tree BPDU (0x42)

IG Bit: Individual

SSAP: Spanning Tree BPDU (0x42)

CR Bit: Command

Control field: U, func = UI (0x03)

000. 00.. = Unnumbered Information

.... ..11 = Unnumbered frame

Spanning Tree Protocol

Protocol Identifier: 0x0000 (Spanning Tree)

Protocol Version Identifier: 0

BPDU Type: 0x00 (Configuration)

BPDU flags: 0x01

.... ...1 Topology Change

Root Identifier: 32768 / 00:30:84:10:7a:65

Root Path Cost: 0

Bridge Identifier: 32768 / 00:30:84:10:7a:65

Port identifier: 0x800b

Message Age: 0

Max Age: 20

Hello Time: 2

Forward Delay: 15

VPNのスループットとパフォーマンスについて

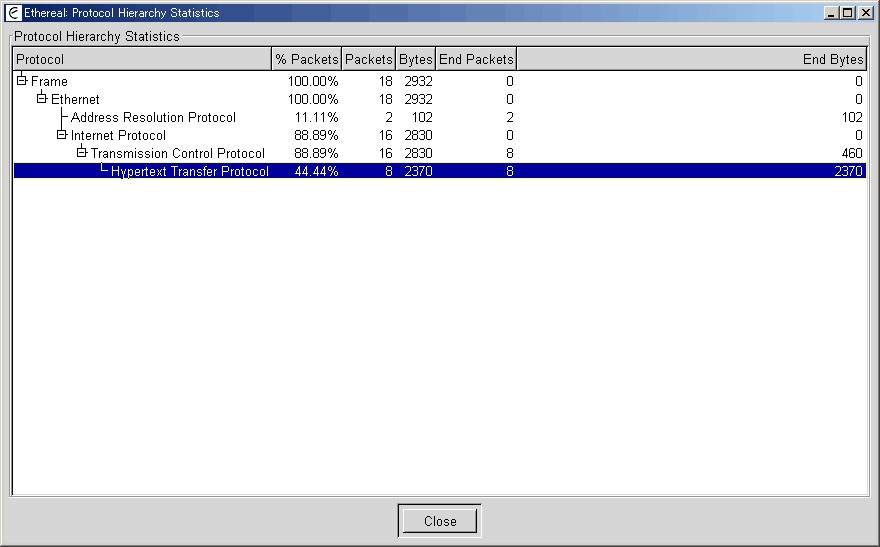

通常のWebブラウズの階層別トラフィック分布

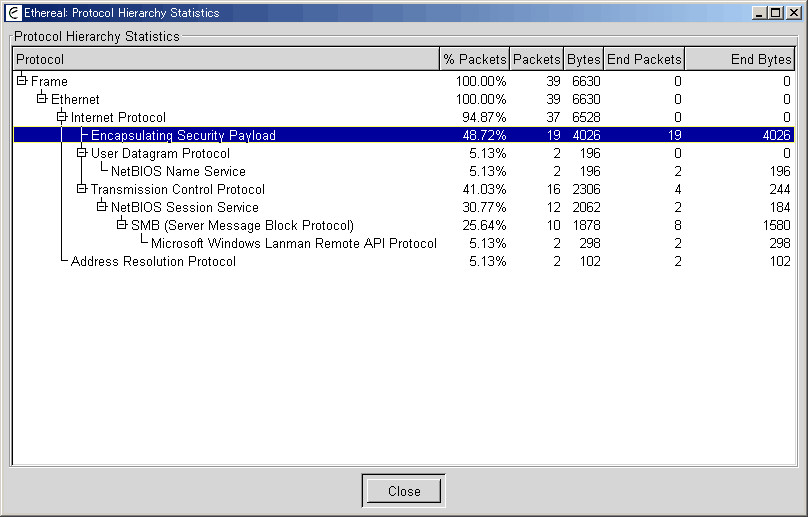

IPSec with ESP (暗号化:DES 認証:SHAを使ったよ)の場合の

VPN(ESPパケット)の階層別トラフィック分布

VPNって便利さからいろいろと使うけれども、セキュリティに目を配りすぎて

見落としがちなのがVPNのスループットとパフォーマンスだよ。

今回は、IPSec with ESPを使ってファイヤーウオールの通信を確認するよ。

暗号化にはDESを、認証にはSHAアルゴリズムをそれぞれ使ったよ。

ちなみに、某社の機器にはハードウェア暗号化アクセラレータカード

を付けて高速化しているよ。

比べてみると、同じ通信をしたときに。DES暗号化でESPを使った場合、

元々のスループットの 25%-50%のパフォーマンスしか出せないことがわかるよ。

意外とセキュアなネットワークを作るとき、盲点になるので気をつけてね。